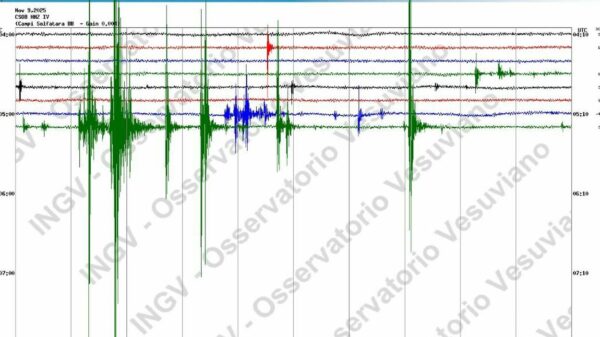

Storm-1175, un grupo criminal cibernético conocido, está detrás de una serie de ataques que afectan a múltiples sectores en Reino Unido y más allá, según confirmó Microsoft. La clave ha sido explotar una grave vulnerabilidad en el sistema GoAnywhere MFT, un software de transferencia de archivos muy usado en empresas.

El fallo, identificado como CVE-2025-10035, permite la ejecución remota de código, algo que Storm-1175 aprovechó para instalar herramientas maliciosas como SimpleHelp y MeshAgent. Con estas, el grupo se mueve lateralmente en las redes usando utilidades internas de Windows y desplegando web shells.

Las intrusiones derivan en robo de datos y la activación del ransomware Medusa, que cifra sistemas y pide rescates. Microsoft vincula directamente esta campaña a Storm-1175, aclarando dudas que giraban en torno a los actores responsables desde el primer aviso público.

La vulnerabilidad fue reportada oficialmente por Fortra el 18 de septiembre, pero señales apuntan a que los ataques comenzaron al menos una semana antes, desde el 11 de septiembre. A pesar del creciente número de evidencias y confirmaciones de firmas de ciberseguridad como WatchTowr, Fortra no ha reconocido públicamente la explotación en curso, lo que genera críticas por falta de transparencia.

“Organizaciones con GoAnywhere MFT están bajo asalto silencioso desde al menos el 11 de septiembre sin claridad de Fortra”, dijo Ben Harris, fundador de WatchTowr.

La campaña de Storm-1175 no discrimina sectores. Microsoft ha detectado ataques en transporte, educación, retail, seguros y manufactura en Reino Unido y otros mercados. La combinación de herramientas legítimas con técnicas sigilosas complica la detección y maximiza el impacto económico para las víctimas.

La situación recuerda otra agresión similar que afectó más de 100 organizaciones en todo el mundo hace dos años, reforzando la importancia de actualizaciones constantes y vigilancia activa.

Además, la vinculación directa a Storm-1175 aporta inteligencia crucial para los equipos de respuesta a incidentes, despejando confusión que impedía una defensa eficaz. La clave ahora es que las empresas que usen GoAnywhere MFT revisen sus sistemas, apliquen parches ya disponibles y refuercen su monitorización para evitar caer en estas trampas.

El caso expone una problemática recurrente en la gestión de vulnerabilidades: la lentitud y falta de apertura de algunos proveedores frente a amenazas activas que afectan la seguridad global.

En un entorno tecnológico cada vez más hostil, la transparencia y el intercambio rápido de información entre desarrolladores, autoridades y organizaciones son vitales para frenar a grupos como Storm-1175 que buscan sacar provecho económico de brechas críticas.